Los atacantes de hoy no ven barreras, ven oportunidades. A medida que los antiguos firewalls que protegen la red corporativa quedan obsoletos en medio de la premura por adoptar un espacio de trabajo híbrido, la implementación de la seguridad Zero Trust se ha convertido en un imperativo en todos los sectores, tanto públicos como privados. En 2022, se estima que las amenazas de seguridad supondrán un coste de 8 billones de dólares a nivel global. Durante este tiempo de cambio sin precedentes, Microsoft ha reforzado su sólido compromiso con la protección de sus clientes para que puedan centrarse en lo que de verdad es importante para ellos: su crecimiento y éxito.

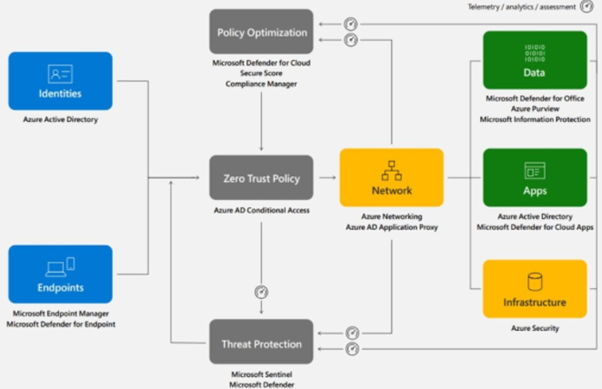

Debido a que un enfoque efectivo de Zero Trust debe funcionar de manera integral en todo el patrimonio digital, las soluciones de seguridad de Microsoft funcionan de un modo unificado para proteger a su personal, datos y negocio. La compañía se encuentra en una posición única para simplificar y fortalecer la seguridad en toda la empresa, incluso con integración sencilla con productos de terceros existentes. En este blog, veremos cuatro pautas para implementar una estrategia integral de Zero Trust que puede ayudar a su organización a continuar avanzando con confianza en estos tiempos inciertos.

1. Construir Zero Trust con cobertura integral

A pesar de lo que su nombre implica, un enfoque de Zero Trust permite a las organizaciones otorgar a los empleados una mayor libertad en el manejo de todos los datos, aplicaciones e infraestructura. En un estudio reciente encargado por Microsoft y realizado por Forrester Consulting, The Total Economic Impact™ (TEI) of Zero Trust Solutions From Microsoft, el CISO de una empresa de logística describió cómo la implementación integral de Zero Trust de la mano de Microsoft les permitió poner en marcha un programa para que los trabajadores estacionales de primera línea pudieran usar sus propios dispositivos (BYOD), que produjo un incremento de la eficiencia. “Ahora los trabajadores estacionales pueden acceder a las aplicaciones críticas. Gracias a ello, ya no necesitamos emparejarlos con trabajadores que cuentan con acceso a los recursos para realizar visitas de campo y pueden desarrollar su tarea de forma independiente “.

Los entrevistados manifestaron que “al implementar la arquitectura Zero Trust, sus organizaciones mejoraron la experiencia de los empleados (EX) y aumentaron la productividad”. También señalaron que al administrarlos con Microsoft Endpoint Manager “lograron el efecto adicional de reducir el número de agentes instalados en los dispositivos, aumentando así su estabilidad y rendimiento. Para algunas organizaciones, esto puede reducir los tiempos de arranque de 30 minutos a menos de un minuto”, afirma el estudio. Además, el cambio a Zero Trust alejó la carga de la seguridad de los usuarios. La implementación del inicio de sesión único (SSO), la autenticación multifactor (MFA), el aprovechamiento de la autenticación sin contraseña y la eliminación de los clientes VPN redujeron aún más la carga diaria y mejoraron la productividad del usuario.

La implementación integral de Zero Trust de la mano de Microsoft les permitió poner en marcha un programa para que los trabajadores estacionales de primera línea pudieran usar sus propios dispositivos (BYOD), que produjo un incremento de la eficiencia.

2. Fortalecer Zero Trust con IA e integración

El estudio de Forrester también revela que “las soluciones de seguridad existentes no proporcionaban las señales de alta calidad, la visibilidad completa y las capacidades de autorreparación de extremo a extremo necesarias para protegerse de los sofisticados ataques y del volumen de ciberamenazas actuales”. Para las organizaciones entrevistadas, “sus soluciones anteriores no podían proporcionar telemetría del efecto de una amenaza en los datos, la actividad exacta de un usuario en la red o los plazos para una remediación efectiva”. Y debido a que las organizaciones confiaban en soluciones de seguridad de múltiples proveedores, “consolidar la información de telemetría para realizar el triaje y el trabajo analítico era difícil y requería mucho tiempo”.

Microsoft Sentinel resuelve el problema de los silos de seguridad vulnerables al proporcionar una solución única para la detección de alertas, la visibilidad de amenazas, su búsqueda proactiva y la respuesta a amenazas. Como solución cloud nativa de gestión de eventos e información de seguridad (SIEM) y orquestación, automatización y respuesta de seguridad (SOAR), Microsoft Sentinel utiliza Inteligencia Artificial para eliminar la necesidad de la configuración y el mantenimiento de la infraestructura de seguridad al escalar automáticamente para satisfacer las necesidades del usuario. Además, gracias a que Microsoft Sentinel dispone de conectores de servicio a servicio, es fácil obtener integración en tiempo real con Microsoft 365 Defender, Microsoft Azure Active Directory (Azure AD), Microsoft Defender for Identity y Microsoft Defender for Cloud Apps.

Cualquier implementación verdaderamente completa de Zero Trust requiere funcionalidad en múltiples plataformas. Microsoft Sentinel también cuenta con 30 nuevos conectores de datos listos para usar para Cisco, Salesforce Service Cloud, Google Workspace, VMware ESXi, Thycotic y muchos más. Estos conectores incluyen un analizador que transforma los datos ingeridos en un formato normalizado de Microsoft Sentinel, lo que permite una mejor correlación de los resultados de extremo a extremo en los escenarios de supervisión de seguridad, búsqueda, investigación de incidentes y respuesta. Microsoft Sentinel automatiza las tareas rutinarias, con una reducción del 90 por ciento en la carga que ocasionan las alertas, de forma que los equipos de seguridad pueden centrarse en las amenazas más críticas.

Microsoft Sentinel resuelve el problema de los silos de seguridad vulnerables al proporcionar una solución única para la detección de alertas, la visibilidad de amenazas, su búsqueda proactiva y la respuesta a amenazas.

Por ejemplo, al adherirse a los valores de Zero Trust, el centro de operaciones de seguridad (SOC) de Microsoft asume que cualquier dispositivo o usuario puede ser usado como vector de ataque. Eso significa que Microsoft examina aproximadamente 600 mil millones de eventos de seguridad cada mes. Gracias a la utilización de Microsoft Sentinel y otras herramientas que aprovechan el potencial del machine learning, la inteligencia de amenazas y la ciencia de datos, puede reducir el volumen de eventos a supervisar desde 600 mil millones de eventos mensuales a alrededor de 10.000 alertas. La compañía también usa las capacidades de Microsoft Defender for Endpoint Automated Investigation and Response (AIR) para encontrar y remediar instancias de malware de bajo nivel y otras alertas que afectan al día a día de las organizaciones. Las capacidades de Microsoft Defender for Endpoint AIR también pueden limpiar un dispositivo, eliminar el servicio, borrar el archivo e indicar cuándo se ha solucionado el problema de forma automática. Esto minimiza el ruido en el SOC y ayuda a reducir esas 10.000 alertas mensuales hasta 3.500 casos en los que centrar la investigación de los especialistas de la compañía. Esta drástica reducción de los casos a supervisar, con ayuda de la Inteligencia Artificial de los servicios de Microsoft, es lo que permite a la compañía elevar el nivel de seguridad y centrarse en las amenazas que realmente lo necesitan.

3. Simplificar para facilitar el cumplimiento y la gestión de identidades y accesos (IAM)

Las cinco organizaciones en el estudio de Forrester tuvieron que invertir más tiempo y esfuerzo del deseado para cumplir con los requisitos reglamentarios porque “la complejidad de sus entornos de TI dificultaba la auditoría de sus entornos o la implementación efectiva de políticas de gobierno”. ¿Te resulta familiar?

Afortunadamente, los requisitos de Zero Trust a veces pueden ser incluso superiores a los reglamentarios; es decir, en ocasiones las organizaciones encuentran que, simplemente con la adopción de una política adecuada, experimentan una mejora directa en términos de cumplimiento.

Como característica del centro de cumplimiento de Microsoft 365, Microsoft Compliance Manager resuelve este problema común con una administración intuitiva y evaluaciones continuas, desde hacer un inventario de los riesgos de los datos hasta implementar controles, mantenerse al día con las regulaciones y certificaciones, e informar a los auditores. Incluso, el aprendizaje automático y el análisis de Compliance Manager ayudan a clasificar los datos relevantes para responder a las obligaciones legales, reglamentarias e internas en función de los requisitos de la Organización Internacional de Normalización (ISO), el Instituto Nacional de Estándares y Tecnología (NIST), la Agencia de Seguridad de Ciberseguridad e Infraestructura (CISA) y el Reglamento General de Protección de Datos (RGPD). La solución de Microsoft mide automáticamente el progreso hacia la finalización de las acciones necesarias, proporcionando una puntuación de cumplimiento en torno a la protección de datos y los estándares regulatorios, junto con capacidades de flujo de trabajo y mapeo de control incorporado para ayudar a llevar a cabo mejoras.

Para facilitar aún más el cumplimiento, el nuevo libro de trabajo Microsoft Sentinel: Zero Trust (TIC 3.0) presenta una interfaz de usuario rediseñada, nuevas de tarjetas de control y docenas de visualizaciones e integraciones mejor combinadas con Microsoft Defender for Cloud para supervisar las desviaciones de la postura de cumplimiento en cada familia de control TIC 3.0. La nueva guía de trabajo también proporciona un mecanismo para ver consultas de registro, Azure Resource Graph, métricas y directivas alineadas con los controles TIC 3.0, lo que permite a los equipos de gobierno y cumplimiento diseñar, compilar, supervisar y responder a los requisitos de Zero Trust en más de 25 productos de Microsoft.

Microsoft también ofrece más de 300 plantillas de evaluación de riesgos prediseñadas para facilitar a sus clientes el cumplimiento con las regulaciones en evolución, así como flujos de trabajo integrados para ayudar a garantizar que las personas adecuadas en seguridad, recursos humanos, legal y cumplimiento puedan investigar tan pronto como se identifique un riesgo. El estudio de Forrester mencionado con anterioridad también recoge las declaraciones del director de una empresa dedicada a la fabricación, que explica que “Microsoft Secure Score redujo el tiempo que nos llevó cumplir con la Ley de Privacidad del Consumidor de California (CCPA) y GDPR. Y Azure AD y Microsoft 365 E5 mejoran de forma notable nuestras capacidades de seguridad”. Secure Score simplifica la postura de seguridad al proporcionar visibilidad centralizada en todas las cargas de trabajo de Microsoft 365. Esto ayuda a identificar posibles mejoras, así como a comparar el estado de la organización a lo largo del tiempo. La guía integrada permite evaluar cada recomendación y determinar qué vectores de ataque son una prioridad y cómo se pueden mitigar.

“Microsoft Secure Score redujo el tiempo que nos llevó cumplir con la Ley de Privacidad del Consumidor de California (CCPA) y GDPR. Y Azure AD y Microsoft 365 E5 mejoran de forma notable nuestras capacidades de seguridad”

Las organizaciones participantes en el estudio también declararon que “las infraestructuras heredadas dificultaban que los equipos de IAM cumplieran con los requisitos de seguridad de la organización y las necesidades de sus usuarios”. La integración de Azure Active Directory permitió a estas empresas optimizar el inicio de sesión e implementar fácilmente aplicaciones en toda la empresa, así como habilitar el inicio de sesión único y automatizar el aprovisionamiento de usuarios. Estas mejoras en términos de eficiencia permitieron a sus equipos de IAM centrarse en mejorar la seguridad mediante la implementación de políticas zero trust adicionales. Al adoptar Azure AD, los equipos de IAM también redujeron el tiempo dedicado a administrar la infraestructura de gestión de identidad y acceso, aprovisionar y desaprovisionar usuarios, administrar proveedores y lidiar con el tiempo de inactividad y la corrección de las aplicaciones.

4. Buscar la mejor protección Best-in-Breed

Al elegir una solución Zero Trust en la que confiar, saber que su proveedor de seguridad ha visto un crecimiento interanual de más del 40 por ciento y más de USD 10 mil millones en ingresos supone una sólida garantía. Como dijo Thomas Mueller-Lynch, Service Owner Lead for Digital Identity en Siemens, “No hay demasiados proveedores en el planeta que puedan crear una solución capaz de proporcionar información consolidada en entornos grandes y complejos como el nuestro. Por ese motivo elegimos a Microsoft”.

La seguridad de Microsoft es líder en cinco Cuadrantes Mágicos de Gartner y ocho categorías de Forrester Wave™ y ocupó el puesto más alto en la Evaluación MITRE Engenuity® ATT&CK. La compañía también fue nombrada líder en IDC MarketScape para Modern Endpoint Security. Al unificar la seguridad, el cumplimiento y la identidad, Microsoft puede ayudar a sus clientes a mejorar la productividad y proteger todo su entorno, desde Windows y macOS hasta Linux, iOS, Android y Amazon Web Services (AWS). Para una inteligencia integrada, una integración sencilla y una administración simplificada, que aborda los tres pilares de Zero Trust, Microsoft proporciona la solución integral óptima para centrarse en los aspectos realmente relevantes del negocio con tranquilidad.